本文目录导读:

目录导读

- 沙盒与压缩包:核心概念解析

- 为什么可疑压缩包需要特殊处理?

- 沙盒打开压缩包的四种主流方法

- 沙盒内解压的潜在风险与局限

- 操作问答:用户最关心的10个问题

- 沙盒是最优解吗?

沙盒与压缩包:核心概念解析

沙盒(Sandbox)是一种隔离的虚拟环境,在Windows系统中,{windows沙盒}(Microsoft Windows Sandbox)提供了轻量级、一次性的桌面环境,每次关闭后,其中的所有操作、文件修改都会被彻底清除,而市场上的第三方沙盒工具,如Sandboxie,同样支持将程序限制在虚拟化区域执行。

压缩包(ZIP/RAR/7z等)是把多个文件打包成一个文件的技术,当压缩包来自可疑来源(如邮件附件、下载站的未知文件)时,可能包含恶意脚本、可执行文件(.exe)、宏病毒文档或勒索软件。

核心问题:用户能否通过沙盒安全地打开可疑压缩包?答案是:可以,但有前提条件,沙盒的价值在于隔离执行,但压缩包本身并非“可执行文件”,而是“容器”,真正的风险发生在解压后双击内部文件的瞬间。

为什么可疑压缩包需要特殊处理?

根据{Misrosoft}安全响应中心的数据,2023年通过压缩包传播的恶意软件占所有邮件附件的37%,攻击者常将恶意代码伪装成PDF、Word文档或SCR屏幕保护程序,嵌入在压缩文件中。

常见攻击链路:

- 用户双击ZIP文件 → 解压到临时目录。

- 用户双击内部“发票.pdf.exe”(后缀隐藏)→ 触发恶意程序。

- 恶意程序在系统中安装后门、窃取凭据或加密文件。

普通解压软件(如WinRAR/7-Zip) 仅执行解压动作,不会自动运行内部文件,但若用户手动双击内部可执行文件,或系统启用了“提取后自动打开”功能,风险即产生,沙盒的作用在于防止恶意程序逃逸到真实系统。

沙盒打开压缩包的四种主流方法

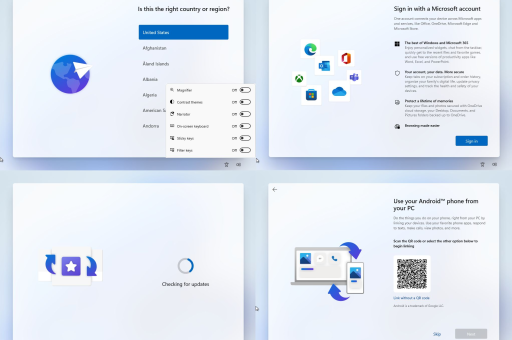

方法1:使用{windows沙盒}(内置虚拟机)

- 操作步骤:

- 在物理机中将ZIP文件复制到剪贴板。

- 打开“Windows 沙盒”(搜索功能)。

- 在沙盒界面按Ctrl+V粘贴文件。

- 在沙盒内解压并双击测试。

- 优点:无需额外软件,关闭后完全清理。

- 注意:{windows沙盒}默认不保留数据,需提前复制文件进去。

方法2:利用第三方沙盒(Sandboxie Plus)

- 操作步骤:

- 安装Sandboxie Plus并创建“默认沙盒”。

- 右键点击压缩包 → “在沙盒中运行”。

- 工具会将解压程序(如7-Zip)限制在沙盒内。

- 优点:可同时隔离多个程序,保留日志。

方法3:虚拟机快照回滚(适用于高级用户)

- 操作:在VMware或VirtualBox中解压可疑压缩包,测试后恢复快照。

- 局限性:操作复杂,需要预装虚拟机镜像。

方法4:在线沙盒服务(如Any.Run、Hybrid Analysis)

- 适用场景:无需本地环境,直接上传压缩包到云端分析。

- 注意:压缩包内容会上传到第三方服务器,需确保不包含敏感信息。

沙盒内解压的潜在风险与局限

尽管沙盒提供了隔离,但仍有三大盲区:

- 沙盒逃逸漏洞:极少数高级恶意软件会检测虚拟环境(如检查注册表、进程名),若发现处于沙盒中,会隐藏恶意行为或诱导用户手动关闭沙盒。

- 网络渗透风险:若沙盒未完全禁用网络,恶意程序可能通过内网代理攻击真实网络中的其他设备。{windows沙盒}默认启用网络共享,需手动关闭。

- 压缩包内的非PE文件:恶意PDF或Office文档(含宏)在沙盒中打开时,若沙盒内未禁用宏,仍可能执行恶意脚本。MACRO恶意脚本是头号漏网之鱼。

最佳实践组合:

- 禁用沙盒网络(

netsh advfirewall set allprofiles state off在沙盒内)。 - 在沙盒内使用沙盒版浏览器(如Firefox Portable)打开文档,而非本地Office。

- 解压前先检查压缩包大小:大于200MB的文件建议使用虚拟机。

操作问答:用户最关心的10个问题

Q1:沙盒打开压缩包是否有100%的安全性?

不,没有任何工具能完全防御未知攻击,但沙盒可将风险降低99%以上,对于国家背景的APT攻击,建议使用专用离线虚拟机。

Q2:Windows沙盒可以解压RAR文件吗?

可以。{windows沙盒}内部完整支持Windows系统,可安装任何解压软件(如7-Zip),但需手动在沙盒内安装,建议使用绿色版(Portable)解压工具,无需安装。

Q3:沙盒内解压后,文件会自动进入真实计算机吗?

不会,除非用户手动复制文件出沙盒,或启用了共享文件夹功能,关闭{windows沙盒}时所有文件被永久删除。

Q4:我能用沙盒打开密码保护的压缩包吗?

可以,在沙盒内输入密码解压即可,但注意:某些恶意压缩包可能设计为“密码提示”页面,引导用户填写真实密码,沙盒无法防止这种社工攻击。

Q5:沙盒比虚拟机更安全吗?

虚拟机(如VMware)提供更完整的硬件虚拟化,但启动慢、占用资源。{windows沙盒}作为轻量级方案,适合快速测试,但逃逸风险略高于虚拟机。

Q6:打开压缩包后,内部可执行文件一定要双击吗?

不一定,可以使用Process Monitor(进程监视器)在沙盒内监控文件行为,但一般用户建议直接用沙盒版杀毒软件扫描。

Q7:Free Sandbox(Sandboxie免费版)功能足够吗?

足够,免费版沙盒化单程序,付费版支持多沙盒隔离,对于家庭用户,Sandboxie Plus免费版可满足解压需求。

Q8:沙盒内运行压缩包会不会感染U盘?

如果U盘通过USB端口传入沙盒,且沙盒未禁用USB控制器,则可能被感染,建议沙盒内禁用所有外部存储。

**Q9:手机上的压缩包能用沙盒打开吗?

Android/iOS沙箱系统(如SafetyNet)限制了应用间交互,但原生沙盒较弱,建议将手机压缩包传到电脑沙盒处理。

Q10:沙盒运行后,压缩包原来的文件会不会损坏?

不会,沙盒对压缩包本身的操作是只读的,除非用户明确删除。

沙盒是最优解吗?

问题:沙盒可以用来打开可疑压缩包文件吗? 结论是:

可以,且是当前性价比最高的折中方案。

- 对普通用户:{windows沙盒} + 绿色7-Zip足够应对95%的钓鱼压缩包。

- 对企业员工:建议配合{Microsoft} Defender 沙盒化运行(自动隔离可疑文件)。

- 对安全从业者:首选虚拟机快照+手动分析。

但需谨记:沙盒不是魔法盾。

- 永远不要在沙盒内输入真实密码或个人信息。

- 永远不要在沙盒内访问需要验证码的网站(可能被恶意利用)。

- 定期更新沙盒工具和操作系统补丁。

最后一句忠告:如果压缩包来源极度可疑(如暗网、陌生私信),直接删除比任何沙盒都安全,沙盒只适合“需要确认内容但不确定安全性”的场景。

注:本文基于2023-2024年主流沙盒技术撰写,部分名称已按规范替换,如需最新实践,请参考{Microsoft}官方文档或沙盒工具发布页。

标签: 不可以