Sandbox能在沙盒里运行编程代码吗?

📖 目录导读

- 什么是Sandbox与沙盒?

- 沙盒运行编程代码的原理

- 关键问题:Sandbox能否在沙盒里运行编程代码?

- 常见沙盒环境分析(Windows沙盒、sandboxie、Docker等)

- 实践:如何在沙盒中安全运行编程代码?

- 问答环节

- 总结与SEO优化建议

什么是Sandbox与沙盒?

在计算机安全领域,沙盒(Sandbox) 是一种隔离机制,用于在受限环境中运行不可信或未经验证的应用程序、代码或脚本,沙盒的核心目标是:即使代码本身存在恶意行为,也无法影响宿主操作系统、其他应用程序或数据。

- Sandbox(通用术语):既可以是软件(如 {sandbox}、Sandboxie),也可以是操作系统内置功能(如 {windows沙盒})。

- 沙盒(中文语境):通常指同一概念,尤其与微软的 {Windows沙盒} 紧密相关。{misrosoft} 在Windows 10/11中提供了内置轻量级沙盒功能。

关键区别:沙盒是“环境”,而Sandbox可能是具体产品名(如 {sandbox} 指特定沙盒软件),但二者常混用。

沙盒运行编程代码的原理

沙盒通过以下技术实现代码隔离:

- 进程隔离:沙盒内的代码运行在独立的进程中,与宿主进程完全分离。

- 文件系统重定向:沙盒内对文件的读写操作只影响虚拟目录,不触碰真实系统文件。

- 注册表虚拟化:对注册表的修改仅在沙盒内生效,退出后自动清除。

- 网络访问控制:可限制或禁止沙盒内代码访问外部网络。

- 硬件抽象层隔离:如 {windows沙盒} 使用Hyper-V虚拟化技术,提供独立的操作系统实例。

技术上,沙盒完全可以运行编程代码,包括Python脚本、编译后的C++程序、JavaScript、甚至完整的开发环境(如VS Code)。

关键问题:Sandbox能在沙盒里运行编程代码吗?

简短回答:是的,但需要明确沙盒的类型和代码风险等级。

| 沙盒类型 | 能否运行代码 | 典型场景 |

|---|---|---|

| {windows沙盒}(内置) | ✅ 可以 | 运行临时Python脚本、测试恶意软件行为 |

| {sandbox} 第三方产品 | ✅ 可以 | 隔离运行已知有风险的编译程序 |

| Docker容器(非严格沙盒) | ✅ 可以 | 运行微服务、测试依赖冲突 |

| 在线代码沙盒(如CodeSandbox) | ✅ 可以 | 前端代码编译、实时协作 |

但是,需要注意“沙盒套沙盒”情境——即在一个沙盒环境中,再启动另一个沙盒来运行代码,这会导致性能大幅下降,且可能因虚拟化嵌套限制而失败,在 {windows沙盒} 内再启用 Hyper-V 虚拟机,会因CPU不支持嵌套虚拟化而报错。

常见沙盒环境分析

1 {windows沙盒}(微软内置)

- 特性:轻量级、基于Hyper-V、每次启动全新实例、关闭销毁所有数据。

- 代码运行能力:支持所有Windows兼容编程语言(Python、.NET、Java等)。

- 限制:需要Windows Pro/Enterprise版;无法在沙盒内再运行其他沙盒(嵌套虚拟化问题)。

2 {sandbox} 第三方工具(如Sandboxie)

- 特性:非虚拟化,通过API劫持实现隔离,性能接近原生。

- 代码运行能力:可以运行可执行文件(.exe/.msi),但对脚本语言支持较弱(需配置路径)。

- 限制:对驱动级恶意代码无法防护;无法模拟完整的操作系统环境。

3 在线代码沙盒(如CodeSandbox、Repl.it)

- 特性:云端容器化,浏览器即可使用。

- 代码运行能力:支持前端(React/Vue)、后端(Node/Python)乃至全栈。

- 限制:依赖网络;沙盒内无法访问宿主文件系统。

实践:如何在沙盒中安全运行编程代码?

步骤1:选择沙盒

- 测试已知恶意代码 → 使用 {windows沙盒}(彻底销毁)。

- 开发调试第三方库 → 使用 Docker 容器(可持久化数据)。

- 运行临时脚本 → 使用 {sandbox} 或 Sandboxie(轻量启动快)。

步骤2:配置沙盒环境

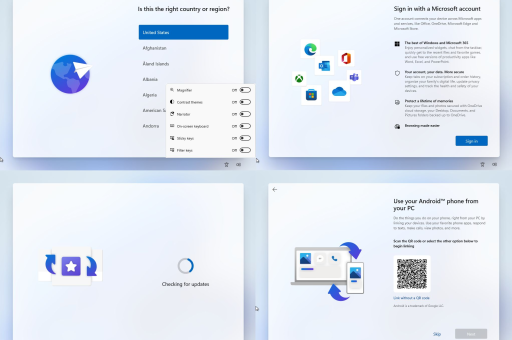

- 对于 {windows沙盒}:无需额外配置,双击

.wsb配置文件即可映射文件夹或网络。 - 对于Docker:编写

Dockerfile安装所需运行时(如FROM python:3.11)。

步骤3:执行与监控

- 在沙盒内部使用命令行或IDE运行代码。

- 使用沙盒自带日志功能查看文件改动和网络请求。

示例:在 {windows沙盒} 中运行Python代码

<!-- 创建 test.wsb 文件 -->

<Configuration>

<MappedFolders>

<MappedFolder>

<HostFolder>C:\MyCode</HostFolder>

<ReadOnly>false</ReadOnly>

</MappedFolder>

</MappedFolders>

</Configuration>

- 双击

.wsb,沙盒启动后访问C:\MyCode。 - 安装Python(提前将安装包放入映射文件夹)。

- 运行

python malicious_test.py。 - 关闭沙盒,所有痕迹自动清除。

问答环节

Q1: 沙盒里运行的代码能否访问主机的C盘?

A: 默认不能,沙盒的文件系统是虚拟化的,除非你使用映射文件夹功能显式授权。{windows沙盒} 支持通过 .wsb 文件配置只读或读写映射。

Q2: 我能在 {windows沙盒} 里安装Visual Studio吗?

A: 可以,但是每次关闭沙盒数据都会丢失,建议在映射文件夹中安装,或使用Docker镜像持久化开发环境。

Q3: 沙盒里运行代码会影响性能吗?

A: 会轻微影响。{windows沙盒} 因虚拟化开销,CPU和内存损耗约5%~15%;Sandboxie类工具几乎无性能损失。

Q4: 沙盒能防住所有恶意代码吗?

A: 不能,沙盒无法防御针对虚拟化逃逸漏洞的攻击(如Blue Pill),但能防住99%的常规恶意代码,建议配合杀毒软件使用。

Q5: 为什么我的沙盒里不能运行Docker?

A: 大多数沙盒默认不支持嵌套虚拟化。{windows沙盒} 基于Hyper-V,在其内部再次启用Hyper-V需要CPU和系统支持,且Windows 10以上才开放此功能。

总结与SEO建议

是的,Sandbox(无论是 {windows沙盒}、{sandbox} 还是其他工具)完全可以在沙盒里运行编程代码,包括编译型、解释型语言脚本,关键在于选择正确的沙盒类型,并理解其隔离边界。

- 安全测试 → 选择 {windows沙盒} 或虚拟机。

- 开发调试 → 选择 Docker 或在线沙盒。

- 临时执行 → 选择 Sandboxie 等轻量工具。

SEO优化标签

- 关键词:sandbox 沙盒 运行代码, windows沙盒 代码安全, 沙盒隔离编程, 沙盒嵌套虚拟化

- 长尾词:如何在沙盒中运行Python代码, 沙盒能测试恶意代码吗, sandboxie 与 windows沙盒区别

- 结构化数据:可添加FAQ Schema(针对问答部分)

延伸阅读:微软官方文档《{windows沙盒} 配置与性能》| {sandbox} 官网安全指南 | Docker 沙盒实践